Wir beraten Ihre INFORMATIK

INFORMATIK

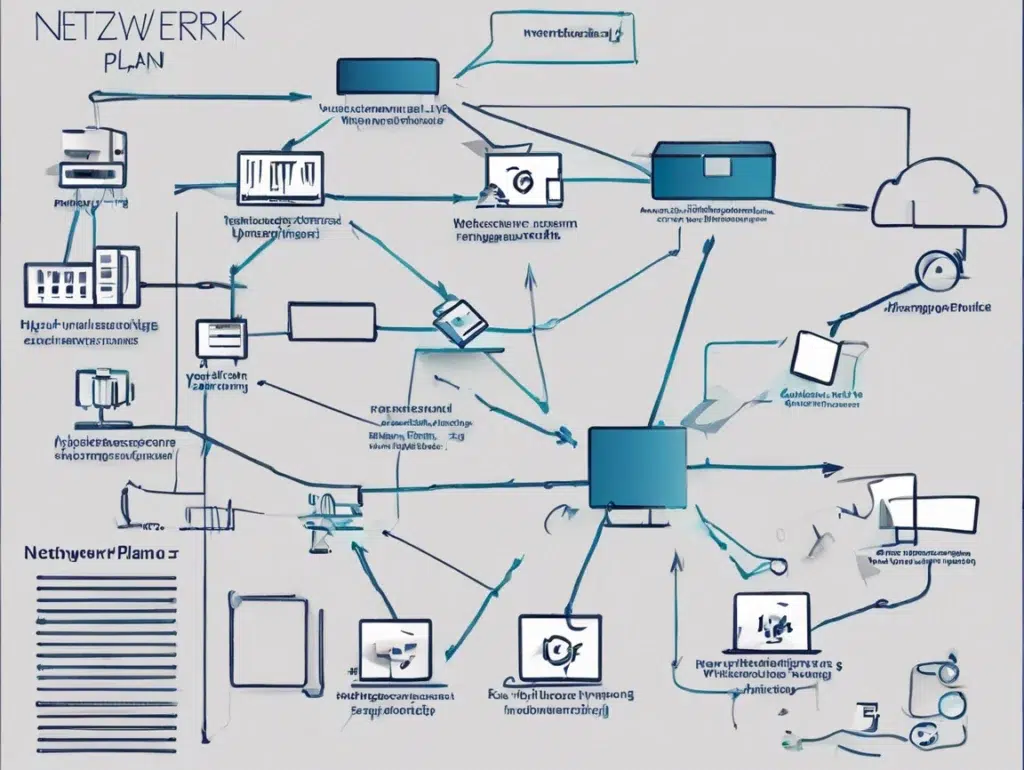

NETZWERKE

Wir entwickeln gemeinsam mit Ihnen individuelle Strategien und Lösungen für Ihr Unternehmen, ganz egal, ob ein Netzwerk neu aufgebaut oder ein bereits bestehendes angepasst werden soll. Wir realisieren Ihre LAN, WAN und WLAN Infrastrukur.

Qualität die überzeugt

IT-Netzwerk

In der heutigen digitalen Welt ist ein IT-Netzwerk für Unternehmen unverzichtbar. Es ermöglicht die Kommunikation und Zusammenarbeit zwischen Mitarbeitern, den Zugriff auf Unternehmensdaten und -anwendungen sowie die Nutzung von Internet-Diensten.

In diesem Artikel erfahren Sie alles Wissenswerte über IT-Netzwerke und deren Vorteile für Unternehmen.

Was ist ein IT-Netzwerk?

Vertrauen & Nachfrage

Was ist ein IT-Netzwerk?

Ein IT-Netzwerk ist ein System aus miteinander verbundenen Geräten, die über ein gemeinsames Kommunikationsmedium miteinander kommunizieren können. Die Geräte in einem IT-Netzwerk können Computer, Server, Drucker, Scanner, Telefone oder andere IT-Geräte sein.

Die Kommunikation zwischen den Geräten in einem IT-Netzwerk kann auf verschiedene Weise erfolgen. Die gebräuchlichsten Kommunikationsmedien sind Ethernet, WLAN und Glasfaser.

Welche Arten vonIT-Netzwerkengibt es?

Es gibt verschiedene Arten von IT-Netzwerken, die sich nach ihrer Größe, Reichweite und Topologie unterscheiden.

Lokale Netzwerke (LAN)

Verteilte Netzwerke (WAN)

Globale Netzwerke (GAN)

Globale Netzwerke (GAN) sind Netzwerke, die die ganze Welt umspannen

Die Topologie eines IT-Netzwerks beschreibt die Anordnung der Geräte im Netzwerk. Die gebräuchlichsten Topologien sind:

- Sterntopologie: In einer Sterntopologie sind alle Geräte an einen zentralen Knotenpunkt angeschlossen.

- Ringtopologie: In einer Ringtopologie sind die Geräte in einem Kreis miteinander verbunden.

- Bustopologie: In einer Bustopologie sind die Geräte an einem gemeinsamen Bus angeschlossen.

Vorteile einesIT-Netzwerksfür Unternehmen

Ein IT-Netzwerk bietet Unternehmen zahlreiche Vorteile, darunter:

- Verbesserte Kommunikation und Zusammenarbeit: Ein IT-Netzwerk ermöglicht es Mitarbeitern, miteinander zu kommunizieren und zusammenzuarbeiten, unabhängig davon, wo sie sich befinden.

- Erhöhte Produktivität: Ein IT-Netzwerk kann die Produktivität von Mitarbeitern erhöhen, indem es ihnen den Zugriff auf Unternehmensdaten und -anwendungen ermöglicht.

- Verbesserte Sicherheit: Ein IT-Netzwerk kann die Sicherheit von Unternehmensdaten und -anwendungen verbessern, indem es sie vor unbefugtem Zugriff schützt.

- Kosteneinsparungen: Ein IT-Netzwerk kann Unternehmen Kosten einsparen, indem es die Effizienz von Geschäftsprozessen verbessert.

Kosten einesIT-Netzwerks

Die Kosten eines IT-Netzwerks variieren je nach Größe, Reichweite und Komplexität des Netzwerks. Die wichtigsten Kostenfaktoren sind:

- Hardware: Die Hardwarekosten umfassen den Kauf von Routern, Switches, Kabeln und anderen Netzwerkgeräten.

- Software: Die Softwarekosten umfassen den Kauf von Netzwerkbetriebssystemen, Firewalls und anderen Sicherheitssoftware.

- Installation und Wartung: Die Kosten für die Installation und Wartung eines IT-Netzwerks können ebenfalls beträchtlich sein.

Auswahl eines IT-Netzwerks

Bei der Auswahl eines IT-Netzwerks für Unternehmen sind folgende Faktoren zu berücksichtigen:

- Größe und Reichweite des Unternehmens: Ein kleines Unternehmen mit wenigen Mitarbeitern benötigt ein weniger komplexes Netzwerk als

BERATUNGINFORMATIK NETZWERKE

Wir realisieren Ihre LAN, WAN und WLAN Infrastrukur. Sei es für einen Standort, die Standortvernetzung oder die Kommunikation mit externen Partnern oder Mitarbeitern. Wir entwickeln gemeinsam mit Ihnen individuelle Strategien und Lösungen für Ihr Unternehmen, ganz egal, ob ein Netzwerk neu aufgebaut oder ein bereits bestehendes angepasst werden soll.

PLANUNG

Analyse des Betriebs und eventuell bereits vorhandener IT Infrastruktur. Bedarfsanalyse einer neuen IT Anlage. Ausarbeiten einer Sicherheitsstrategie.

- Ist- Soll Analyse

- Pflichtenheft/Tägliche Tasks

- Leistungsoptimierung

- Verschlüsselung

REALISIERUNG

Beschaffung der nötigen Hardware. Konfiguration der Server und Clients. Vernetzung externer Arbeitsplätze mit dem Firmennetzwerk.

- Aufbau neuer IT-Infrastrukturen

- Ergänzung bestehender IT-Infrastrukturen

- Virtualisierung physischer Geräte

SCHULUNG

Information der Mitarbeiter über die Benutzung des Systems. Schulung des Backup Operators. Schulung der Power User und Administratoren.

- Client/Server Architekturen

- Terminalserver Umgebungen

- E2E verschlüsselte P2P Netzwerke

SUPPORT

Wartung von Servern und Firmennetzen vor Ort. Überwachen und warten von Servern mittels Remote Control an beliebigen Standorten.

- Benutzerverwaltung

- Zugriffsberechtigungen

- Sicherheitsrichtlinien

- Virenschutz

- Datensicherung

- Datenwiederherstellung

projects.

Projekte die überzeugen.

Maßnahmen.

Technische Maßnahmen zur IT-Sicherheit in diesem Abschnitt werden die wichtigsten technischen Maßnahmen zur IT-Sicherheit erläutert. Dazu gehören:

Firewalls.

Firewalls sind eine der wichtigsten Sicherheitsmaßnahmen für Unternehmen. Sie schützen das Unternehmensnetzwerk vor unbefugtem Zugriff von außen. Firewalls arbeiten nach dem Prinzip der Paketfilterung. Sie prüfen den Datenverkehr, der in das Unternehmensnetzwerk ein- und ausgeht, und blockieren unerwünschten Verkeh

Antivirensoftware.

Antivirensoftware ist eine der wichtigsten Sicherheitsmaßnahmen für Unternehmen. Sie schützt Computer und Server vor Malware-Infektionen. Antivirensoftware arbeitet nach dem Prinzip der Signaturerkennung. Sie verfügt über eine Datenbank mit bekannten Malware-Signaturen. Wenn die Antivirensoftware eine Datei mit einer bekannten Malware-Signatur erkennt, blockiert sie die Datei oder löscht sie.

Intrusion Detection Systems (IDS).

Intrusion Detection Systems (IDS) sind Systeme, die verdächtige Aktivitäten im Netzwerk erkennen und melden. Sie sind eine wichtige Ergänzung zu anderen Sicherheitsmaßnahmen wie Firewalls und Antivirensoftware. IDS arbeiten nach dem Prinzip des Mustererkennungs. Sie analysieren den Netzwerkverkehr und suchen nach Mustern, die auf einen Cyberangriff hinweisen können.

Intrusion Prevention Systems (IPS).

Intrusion Prevention Systems (IPS) sind Systeme, die verdächtige Aktivitäten im Netzwerk erkennen und stoppen. Sie sind eine Weiterentwicklung von Intrusion Detection Systems (IDS), die nur erkennen, aber nicht stoppen können. IPS arbeiten nach dem Prinzip des Mustererkennungs. Sie analysieren den Netzwerkverkehr und suchen nach Mustern, die auf einen Cyberangriff hinweisen können.

Datenverschlüsselung.

Datenverschlüsselung ist eine der wichtigsten Sicherheitsmaßnahmen für Unternehmen. Sie macht sensible Daten für Unbefugte unlesbar. Bei der Datenverschlüsselung werden Daten mit einem Schlüssel verschlüsselt. Der Schlüssel ist eine geheime Folge von Zeichen, die nur der berechtigte Empfänger kennt.

Zugriffskontrolle.

Zugriffskontrolle ist eine der wichtigsten Sicherheitsmaßnahmen für Unternehmen. Sie bestimmt, wer auf welche Daten und Anwendungen zugreifen darf. Zugriffskontrolle funktioniert nach dem Prinzip der Berechtigungen. Jedem Benutzer oder System wird eine bestimmte Berechtigung zugewiesen, die bestimmt, welche Ressourcen er verwenden darf.

DIEVORTEILELIEGEN AUF DER HAND

Mehr Flexibilität und Sicherheit bei gleichzeitiger Kostensenkung. Wir beschaffen, installieren und warten Lösungen folgender Hersteller:

UnsereFachleuteberaten Sie Gerne

Sie benötigen Hilfe oder haben Fragen? Unser Support kann Ihnen bei allen Fragen direkt helfen.

Beratung